台湾LILIN公司生产的用于监控系统的数字录像机(DVR)存在多个零日漏洞,僵尸网络黑客则利用这些漏洞,将易受攻击的设备感染病毒并进行DDoS攻击。

这些发现来自中国安全公司奇虎360的Netlab团队,他们表示,至少自2019年8月30日以来,不同的攻击组织一直在使用LILIN DVR的零日漏洞来传播Chalubo、FBot和Moobot僵尸网络。

Netlab的研究人员表示,他们是在2020年1月19日联系LILIN的,但直到一个月后,LILIN才发布了解决这些漏洞的固件更新(2.0b60_20200207)。

随着物联网设备越来越多地被用作发起DDoS攻击的攻击面,以及参与各种形式的网络犯罪的代理,物联网的发展应运而生。

LILIN被零日攻击发生了什么?

该漏洞本身涉及一系列利用硬编码登录凭证(root/icatch99和report/8Jg0SR8K50)的漏洞,潜在地授予攻击者修改DVR配置文件的能力,并在同步FTP或NTP服务器配置时注入后门命令。

恶意软件攻击

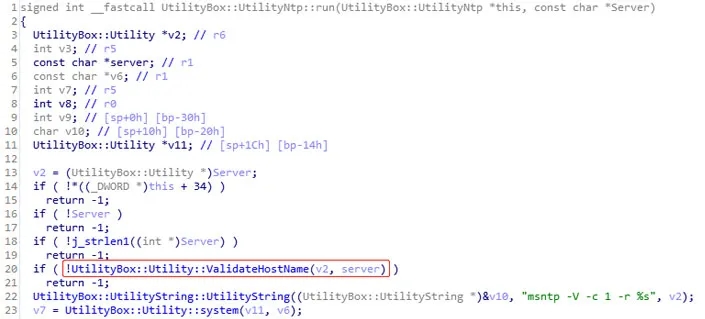

在另一个场景中,研究人员发现负责NTP时间同步(NTPUpdate)的进程不会检查作为输入传递的服务器中的特殊字符,因此攻击者可以注入和运行系统命令。

新补丁版本通过验证主机名来解决这些缺陷,从而防止命令执行。

决定:执行强密码

Netlab表示,去年8月,Chalubo僵尸网络背后的运营商率先利用NTPUpdate漏洞,劫持了LILIN dvr。随后,FBot僵尸网络在今年1月初被发现使用FTP / NTP漏洞。两周后,Moobot开始通过LILIN 0天FTP漏洞传播。

研究人员说,他们联系了莉莉两次,第一次是在FBot攻击之后,第二次是在Moobot感染之后。

尽管Netlab没有详细说明这些感染背后的动机,但如果它们被威胁者用来对网站和DNS服务实施分布式拒绝服务(DDoS)攻击,也就不足为奇了。

Copyright © 2013-2019 wangyuyun.com 北京东方网域新兴科技有限公司 京ICP备05062133号-13

增值电信业务经营许可证:京B2-20140042号 域名注册服务批文号:信部电函[2005]263号 营业执照统一社会信用代码:911101077776591113 京公网安备11010502030239号 ICP备案号京ICP备05062133号-13